Как защитить свои учетные записи от взломов социальной инженерии

Конфиденциальность Безопасность / / March 17, 2020

Мы все знаем о важности защиты нашего компьютера от вирусов и других угроз безопасности. Но самое слабое звено в личной безопасности - это человеческий фактор.

Многие пользователи стали осведомлены о реальности безопасности и вычислительной техники сегодня. Мы знаем общие угрозы, на которые нужно обратить внимание; Вирусы, черви и трояны, чтобы назвать несколько. Существует еще одна угроза, которую часто упускают из виду и которую трудно преодолеть; Социальная инженерия. Частная информация, такая как финансовая информация, коммерческая тайна и даже устройства, находится под угрозой. Психологический аспект социальной инженерии - самая большая угроза, заставляющая ничего не подозревающего пользователя предоставлять несанкционированный доступ к компьютеру; разоблачение конфиденциальной информации.

Многие пользователи стали осведомлены о реальности безопасности и вычислительной техники сегодня. Мы знаем общие угрозы, на которые нужно обратить внимание; Вирусы, черви и трояны, чтобы назвать несколько. Существует еще одна угроза, которую часто упускают из виду и которую трудно преодолеть; Социальная инженерия. Частная информация, такая как финансовая информация, коммерческая тайна и даже устройства, находится под угрозой. Психологический аспект социальной инженерии - самая большая угроза, заставляющая ничего не подозревающего пользователя предоставлять несанкционированный доступ к компьютеру; разоблачение конфиденциальной информации.

Защитите аккаунты от социальной инженерии

Социальным инженером может быть любой, кто может получить доступ к устройствам или сети, обманывая людей в предоставлении необходимой информации для нанесения ущерба. Социальный инженер может заручиться доверием сотрудника, чтобы убедить его разгласить информацию об имени пользователя и пароле, или может выдать себя за сотрудника в попытке получить доступ к учреждению. Вот почему для компаний важно информировать пользователей о политиках безопасности, например, никогда не сообщать свой пароль, даже если вам позвонит ваш ИТ-отдел.

Как насчет пользователя, не выходя из дома? Я, к сожалению, живу в стране с мировой репутацией мошенников. Основной из них известен как Лотерея мошенников. Многие пожилые жертвы в Соединенных Штатах были обмануты, думая, что выиграли в лотерею; на основе небольших фрагментов информации, которая может быть доступна мошеннику; будь то в телефонном справочнике или в мусорном ведре вне вашего дома или даже онлайн. Подобно нигерийским мошенникам, много лет назад плохие парни могут украсть деньги, даже не встретившись со своей жертвой.

Мошенники славятся поиском случайных имен в Интернете; выдавая себя за агентов, информирующих победителя. Как правило, звонок требует от победителя отправить определенную сумму денег на Ямайку, используя услугу денежных переводов, такую как Western Union; чтобы собрать свой выигрыш. Мошенник не будет выглядеть или идентифицировать как типичный преступник. Они, как правило, используют разговорных молодых девушек, которые заставляют жертву отказаться от своих денег.

Большая часть нашего онлайн-взаимодействия происходит в социальных сетях, самой популярной из которых является Facebook. Сегодня Facebook - это только одна из многих доступных возможностей, которые социальный инженер может использовать для дублирования вашей личности. Instagram, WhatsApp и другие сервисы могут использоваться как средство для проникновения в вашу сеть друзей и контактов. Открытые учетные записи, заполненные фотографиями вас и вашей семьи, являются идеальными инструментами для создания профиля, который является столь же убедительным, как настоящий вы. Социальный инженер может использовать вашу последнюю поездку на пляж, чтобы связаться с другом, рассказав идеальную историю о том, как застрял на острове, потому что вы потеряли свою кредитную карту и не имели денег, чтобы вернуться домой.

Что вы можете сделать, чтобы не стать жертвой социальной инженерии?

Любая учетная запись в социальной сети, где вы делитесь личной информацией, такой как семейные фотографии, поездки в отпуск должны быть настроены как частные; сделать его доступным только тем, кого вы знаете и можете проверить. Мы обсудили некоторые способы, которыми вы можете заблокировать свой аккаунт FacebookЛучшим вариантом, конечно, является Удалить учетную запись или никогда не создавать его вообще. Тем не менее, это нереально для многих людей.

Перед загрузкой фотографии в социальные сети ознакомьтесь с нашей статьей о том, как удалить информацию, содержащуюся в создаваемом ею файле EXIF.

- Как удалить личные данные из ваших фотографий в Windows

В зависимости от того, где существует риск, вот некоторые меры, которые вы можете использовать, чтобы защитить себя от социальной инженерии.

Никогда не выдавай пароль - даже не членам семьи или коллегам.

Всегда просите идентификацию - Если кто-то отправит вам электронное письмо, сообщающее, что вы только что выиграли Пауэрбол, используйте свой здравый смысл. Вы купили лотерейные билеты или участвовали в лотереях? Недавно я получал электронные письма от Apple на один из моих альтернативных аккаунтов; информируя меня, мой аккаунт был взломан, и им нужно, чтобы я подписал, чтобы решить проблему. Сообщение выглядит таким реальным; вы думаете, что это было на самом деле от Apple, одним простым взглядом на адрес электронной почты в домене, и мне стало интересно, когда Apple начала использовать Hotmail в качестве своего официального адреса.

Ограничить доступ к неожиданным посетителям. Если незнакомец посещает ваш дом или место работы, вы можете ограничить доступ только воротами, верандами, верандой или открытой гостиной. Ограничьте количество информации, которую вы предоставляете, и оставайтесь под контролем встречи. Спросите информацию, такую как идентификация; Вы также можете взять эту информацию и позвонить в представляемую ими компанию, чтобы получить дополнительную информацию о человеке или цели посещения.

Сопровождение всех посетителей. Если незнакомец посещает ваш дом или офис, ограничьте количество свободы, которую он имеет, чтобы бродить.

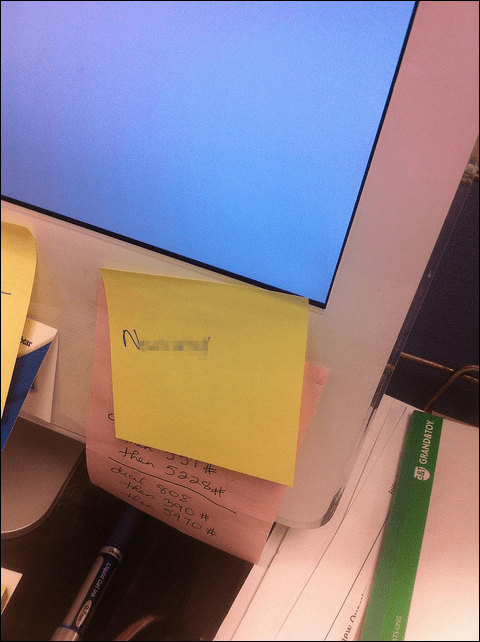

Если вы работаете в офисе или даже дома, избегайте распространенных ошибок, которые могут помочь кому-то взломать ваш аккаунт. Не пишите пароль на заметке и не прикрепляйте его к монитору или клавиатуре. Я знаю, что трудно запомнить хороший пароль, но реальность потери конфиденциальных данных или взлома вашей учетной записи является значительной потерей по сравнению.

Защита данных

Задача социального инженера - собрать ценные данные. Используя Надежный пароль может предотвратить несанкционированный доступ к вашей информации. Вот несколько советов, которые вы можете использовать для реализации правильных политик паролей:

Используйте двухфакторную аутентификацию. Это особенно удобно в современном мире путешествий и общения. Двухфакторная аутентификация создает множество барьеров для несанкционированного доступа. Например, если вы входите в свою учетную запись электронной почты из необычного местоположения, служба электронной почты может использовать географическое местоположение для определения ваших GPS-координат на основе местоположения. Служба электронной почты может запросить дополнительную точку проверки, такую как четырехзначный пин-код; отправлено на ваш сотовый телефон. Ознакомьтесь с нашим полным руководством по с использованием двухфакторной аутентификации.

- Убедитесь, что ваш пароль истекает через определенное время.

- Создайте безопасный пароль, содержащий смесь букв, цифр и символов.

- Правила блокировки для ограничения количества неудачных попыток.

Никогда не оставляйте компьютер открытым в офисе. Другие пользователи могут иметь к нему доступ. Быстрый удар Windows + L Команда может заблокировать экран вашего компьютера, пока вы не вернетесь.

Шифрование данных. Мы ранее смотрели на настройка и настройка шифрования в Windows 10 как на локальном диске, так и портативные устройства хранения. Шифрование помогает защитить ваши данные, делая их нечитаемыми для пользователей; у которых нет соответствующих кодов для доступа. Это может быть особенно удобно, если социальный инженер успешен; украсть ваш компьютер или флэш-накопитель.

Используйте VPN. Виртуальная частная сеть это еще одна технология, о которой мы говорили в недавней статье. VPN-соединение позволяет пользователю безопасно получать доступ к ресурсам на другом компьютере.

Всегда резервное копирование.Поддержание регулярных резервных копий полезная практика против потери данных. Пользователи должны обеспечить частое резервное копирование. Защита ваших резервных копий также важна; это можно сделать с помощью тех же инструментов шифрования, встроенных в Windows 10.

Удаление конфиденциальных данных

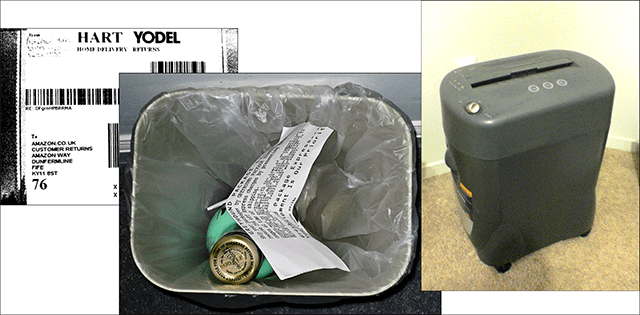

Утилизируйте конфиденциальную информацию, которая может быть использована социальными инженерами для сбора личных данных о вас. Что-то такое же простое, как ярлык с вашим адресом на коробке с продуктом, помещенной в корзину рядом с вашим домом.

Утилизация старых компьютерных устройств также важна. Старый жесткий диск или флэш-накопитель должны быть правильно уничтожены. Один из способов сделать это - использовать молоток, чтобы разбить пластины диска или флешки. Я знаю, что это немного примитивно, но это следующая лучшая вещь, которую вы можете сделать. Старые кредитные карты - это еще один вектор, который можно использовать для сбора информации о вас. Инвестирование в крест измельчитель может помочь уничтожить как кредитные карты, оптические диски, так и конфиденциальные документы.

Интернет идентичности

Создание альтернативного удостоверения личности в Интернете может быть важным ключом к защите вашей личной информации и конфиденциальности. Вы можете иметь несколько учетных записей электронной почты и псевдонимов; которые используются для разных целей. Например, вы можете получить одноразовое электронное письмо только для информационных бюллетеней и веб-сайтов, на которые вы заходите; без необходимости разглашения какой-либо личной информации.

Популярные службы веб-почты, такие как Outlook.comGoogle Gmail и Apple iCloud поддерживают создание псевдонимов. Дополнительный уровень безопасности, который вы можете интегрировать при создании новой учетной записи, заключается в предоставлении поддельных ответов на вопросы безопасности, такие как какая твоя любимая спортивная команда или первая девушка. Это, безусловно, сведет к минимуму вероятность того, что аккаунт будет скомпрометирован, если социальный инженер немного о вас знает.

Обновляйте операционную систему и приложения

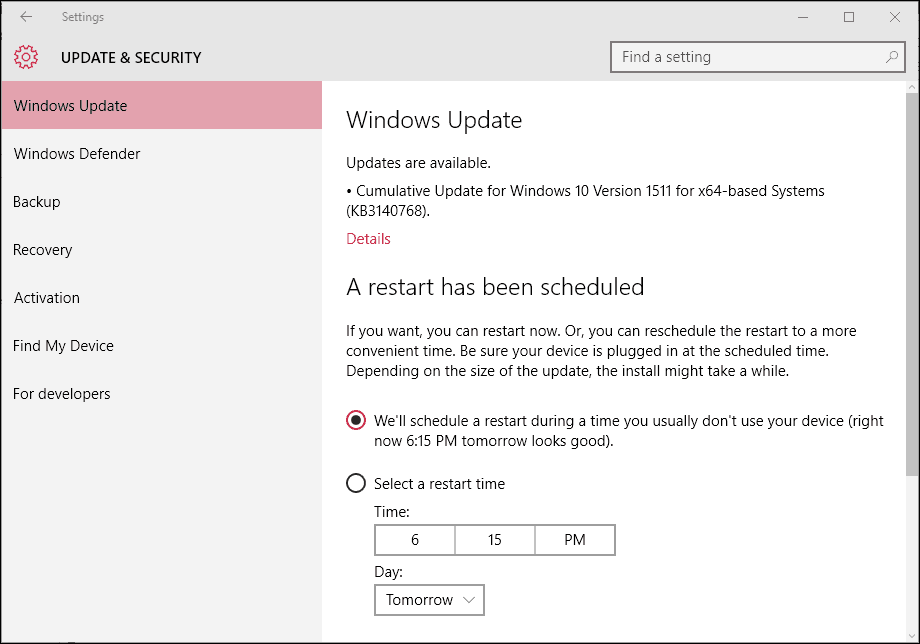

Регулярные обновления безопасности являются важной частью защиты вашей информации; от злоумышленников, ищущих новые способы его взлома. Интернет изменил игру, как мы подходим к безопасности. Недавно мы обсуждали некоторые изменения в опыт обслуживания в Windows 10. При использовании таких устройств, как планшеты, смартфоны или настольные компьютеры; установка последних обновлений - важная часть работы. Выработайте привычку распознавать новые обновления и исправления, а затем устанавливать их сразу после их выпуска.

Мобильные устройства

Мы храним некоторые из наших самых конфиденциальных данных на мобильных устройствах; такие как смартфоны и планшеты. Обеспечение безопасности этих устройств стало главным приоритетом разработчиков мобильных операционных систем и поставщиков оборудования. Apple три года назад представила Touch ID на iPhone 5s; Samsung и многие другие бренды представили свои биометрические технологии. Убедитесь, что вы используете эти встроенные механизмы безопасности. Любой, кто получает доступ к вашему телефону, может быстро просмотреть ваши электронные письма, контакты и любую другую конфиденциальную информацию, которую вы можете хранить на нем.

Поведение и активность в Интернете

Ваша деятельность в Интернете оказывает значительное влияние на вашу безопасность. Загрузка контента с отдельных веб-сайтов или даже использование торрент-клиентов может открыть ваш компьютер для вредоносного кода. Некоторые торрент-программы позволяют мошенническим программам легко подключаться к вашему устройству. Законное программное обеспечение, такое как JAVA или WinZip, будет устанавливать надстройки, которые трудно удалить. Внимательно прочитайте инструкции на экране при установке этих приложений.

Регулярно отслеживайте свои банковские выписки и ищите признаки обычной деятельности, такие как расходы, о которых вы не знаете. В случае подобных инцидентов немедленно свяжитесь с вашим банком.

Выращивание скептицизма и осмотрительность в отношении того, чем вы делитесь, и применение определенных стратегий сделают вас менее мишенью для социальных инженеров. Конфиденциальность является важной частью нашей компьютерной деятельности, которая может быть потеряна при добровольном раскрытии. Это много информации для восприятия, поэтому вот краткое изложение того, что мы обсуждали.

- Угрозы безопасности могут исходить изнутри или снаружи организации.

- Разработка и поддержание плана безопасности для защиты данных и оборудования от потери важны.

- Обновление операционной системы и приложений позволяет вам быть впереди игры. Социальные инженеры и хакеры постоянно проверяют наличие трещин, всегда помните об этом.

У вас есть другие предложения? Оставьте комментарий в разделе ниже и поделитесь им с нами.