Apple выпустила последнее и, вероятно, последнее обновление для своей мобильной операционной системы iOS 10.3. Релиз представляет собой серьезную ревизию, которая включает в себя совершенно новую файловую систему. Только по этой причине мы рекомендуем вам резервное копирование перед установкой. В дополнение к новому усовершенствованию файловой системы, которое переносит все ваши данные из старого HFS + в APFS (прочитайте наш предыдущий пост, если вам интересно)Что такое APFS?«) —IOS 10.3 также включает улучшенную поддержку модных беспроводных наушников Apple, что облегчает их поиск с помощью новой функции Найди мои AirPods функция. Обновление включает в себя большую коллекцию скрытых изменений, в основном затрагивающих создателей приложений. Например, в App Store теперь разработчики смогут впервые отвечать на отзывы клиентов. Поклонники крикета могут рассчитывать на использование Siri для проверки спортивных результатов и статистики Индийской премьер-лиги и Международного совета по крикету.

Последнее обновление для iOS 10 пришло с 10.2.1 обновление в январе 2017 года; предшествует 10.2 в декабре 2016 года и 10.1 в октябре 2016 года. Выдающиеся части операционной системы были изменены в версии 10.3, такие как настройки вашего профиля Apple ID, которые теперь имеют более подробный список для ICloud место хранения. Новая версия также будет информировать пользователей об устаревших приложениях, которые больше не совместимы с ОС. Умные дома также получают некоторую любовь со способностью программировать выключатели света. Кроме того, есть дополнения к Sirikit, такие как оплата счетов, статус и планирование будущих поездок.

Теперь о той части, которую вы все ждали: стоит ли обновляться? Да, это обновление технического обслуживания, и мы все знаем, насколько они важны, особенно для безопасности.

Пользователи iOS должны подходить к этому с некоторой осторожностью из-за изменений ядра, таких как обновление файловой системы. Чтобы переключить ваше устройство на APFS, вашему iOS-устройству придется стереть себя и переформатировать себя. Все это будет происходить за кулисами, но с этим обновлением риск потери ваших данных выше.

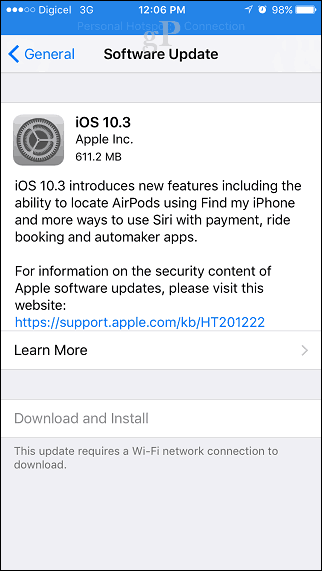

Обновление iOS 10.3 довольно здоровенное, весит около 611 МБ. Пользователи могут загрузить последнее обновление iOS, запустив Настройки> Общие> Обновление программного обеспечения. Мне потребовалось 15 минут, чтобы загрузить и установить iOS 10.3 на iPhone 6s. Хотя это рекомендуемое обновление, убедитесь, что вы выполняете резервное копирование на всякий случай.

Как всегда, не мешало бы немного подождать, чтобы увидеть, насколько хорошо большая экосистема Apple справляется с последним выпуском. В наши дни внутренние процессы разработки Apple согласованы между группами продуктов. Apple также выпустила обновления для других платформ компании, таких как macOS, watchOS, tvOS и CarPlay. Итак, убедитесь, что вы захватили их тоже для оптимального опыта, если вы сильно инвестированы в экосистему Apple. А пока вот обычный список исправлений ошибок и обновлений безопасности:

Список исправлений и исправлений безопасности длиннее и менее интересен. Вот они:

Счета

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Пользователь может просматривать Apple ID с экрана блокировки.

Описание. Проблема управления запросами была устранена путем удаления запросов проверки подлинности iCloud с экрана блокировки.

CVE-2017-2397: Супровичи Вадим из команды UniApps, анонимный исследователь

аудио

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного аудиофайла может привести к выполнению произвольного кода.

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-2430: анонимный исследователь, работающий с инициативой Trend Micro Zero Day Initiative

CVE-2017-2462: анонимный исследователь, работающий с инициативой Trend Micro Zero Day Initiative

углерод

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного файла .dfont может привести к выполнению произвольного кода.

Описание. При обработке файлов шрифтов существовало переполнение буфера. Проблема устранена путем улучшенной проверки границ.

CVE-2017-2379: Джон Вильямиль, Doyensec, Рюшск (泉 哥) из отдела платформы безопасности Tencent

CoreGraphics

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного изображения может привести к отказу в обслуживании.

Описание: была решена бесконечная рекурсия посредством улучшенного управления состоянием.

CVE-2017-2417: riusksk (泉 哥) отдела безопасности платформы Tencent

CoreGraphics

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к выполнению произвольного кода.

Описание. Множественные проблемы с повреждением памяти были устранены путем улучшенной проверки входных данных.

CVE-2017-2444: Мэй Ван из 360 GearTeam

CoreText

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного файла шрифта может привести к выполнению произвольного кода.

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-2435: Джон Вилламил, Doyensec

CoreText

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного шрифта может привести к раскрытию памяти процесса.

Описание. Устраненное чтение было устранено путем улучшенной проверки входных данных.

CVE-2017-2450: Джон Вильямиль, Дойенец

CoreText

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного текстового сообщения может привести к отказу приложения в обслуживании.

Описание. Проблема исчерпания ресурсов была устранена путем улучшенной проверки входных данных.

CVE-2017-2461: Исаак Арчамбо из IDAoADI, анонимный исследователь

Доступ к данным

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Настройка учетной записи Exchange с ошибочно набранным адресом электронной почты может привести к неожиданному серверу

Описание. При обработке адресов электронной почты Exchange существовала проблема проверки входных данных. Проблема устранена путем улучшенной проверки входных данных.

CVE-2017-2414: Илья Нестеров и Максим Гончаров

FontParser

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного файла шрифта может привести к выполнению произвольного кода.

Описание. Множественные проблемы с повреждением памяти были устранены путем улучшенной проверки входных данных.

CVE-2017-2487: riusksk (泉 哥) отдела платформы безопасности Tencent

CVE-2017-2406: riusksk (泉 哥) отдела платформы безопасности Tencent

FontParser

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Анализ вредоносного файла шрифта может привести к неожиданному завершению работы программы или выполнению произвольного кода.

Описание. Множественные проблемы с повреждением памяти были устранены путем улучшенной проверки входных данных.

CVE-2017-2407: riusksk (泉 哥) отдела платформы безопасности Tencent

FontParser

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного шрифта может привести к раскрытию памяти процесса.

Описание. Устраненное чтение было устранено путем улучшенной проверки входных данных.

CVE-2017-2439: Джон Вильямиль, Дойенец

HomeKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Home Control может неожиданно появиться в Центре управления.

Описание: при обработке Home Control существовала проблема с состоянием. Проблема устранена путем улучшенной проверки.

CVE-2017-2434: Суяш Нарайн из Индии

HTTPProtocol

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Вредоносный сервер HTTP / 2 может вызывать неопределенное поведение.

Описание: в nghttp2 существовало несколько проблем до 1.17.0. Они были решены путем обновления LibreSSL до версии 1.17.0.

CVE-2017-2428

ImageIO

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного изображения может привести к выполнению произвольного кода.

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-2416: Кидан Хе (何 淇 丹, @flanker_hqd) из KeenLab, Tencent

ImageIO

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Просмотр вредоносного файла JPEG может привести к выполнению произвольного кода

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-2432: анонимный исследователь, работающий с инициативой Trend Micro Zero Day Initiative

ImageIO

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного файла может привести к неожиданному завершению работы программы или выполнению произвольного кода.

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-2467

ImageIO

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного изображения может привести к неожиданному завершению работы приложения.

Описание. В версиях LibTIFF до 4.0.7 существовало внешнее чтение. Это было решено путем обновления LibTIFF в ImageIO до версии 4.0.7.

CVE-2016-3619

ITunes магазин

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Злоумышленник, находящийся в привилегированном положении в сети, может изменить сетевой трафик iTunes.

Описание. Запросы к веб-службам песочницы iTunes были отправлены в виде открытого текста. Это было решено путем включения HTTPS.

CVE-2017-2412: Ричард Шупак (linkedin.com/in/rshupak)

ядро

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Приложение может выполнять произвольный код с правами ядра.

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-2398: Люфэн Ли из команды Qihoo 360 Vulcan

CVE-2017-2401: Люфэн Ли из команды Qihoo 360 Vulcan

ядро

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Приложение может выполнять произвольный код с правами ядра.

Описание. Целочисленное переполнение устранено путем улучшенной проверки входных данных.

CVE-2017-2440: анонимный исследователь

ядро

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Вредоносное приложение может выполнять произвольный код с правами root.

Описание. Состояние гонки было устранено путем улучшенной обработки памяти.

CVE-2017-2456: локихардт из Google Project Zero

ядро

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Приложение может выполнять произвольный код с правами ядра.

Описание. Проблема использования после освобождения устранена путем улучшенного управления памятью.

CVE-2017-2472: Ян Беер из Google Project Zero

ядро

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Вредоносное приложение может выполнять произвольный код с правами ядра.

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-2473: Ян Беер из Google Project Zero

ядро

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Приложение может выполнять произвольный код с правами ядра.

Описание. Устраненная проблема устранена путем улучшенной проверки границ.

CVE-2017-2474: Ян Беер из Google Project Zero

ядро

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Приложение может выполнять произвольный код с правами ядра.

Описание: условия гонки были устранены путем улучшенной блокировки.

CVE-2017-2478: Ян Беер из Google Project Zero

ядро

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Приложение может выполнять произвольный код с правами ядра.

Описание. Проблема переполнения буфера устранена путем улучшенной обработки памяти.

CVE-2017-2482: Ян Беер из Google Project Zero

CVE-2017-2483: Ян Беер из Google Project Zero

Клавиатуры

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Приложение может выполнять произвольный код.

Описание. Переполнение буфера устранено путем улучшенной проверки границ.

CVE-2017-2458: Шашанк (@cyberboyIndia)

libarchive

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Локальный злоумышленник может изменить разрешения файловой системы для произвольных каталогов.

Описание. При обработке символических ссылок существовала проблема с проверкой. Проблема устранена путем улучшенной проверки символических ссылок.

CVE-2017-2390: Омер Медан из ООО "ЭнСило"

Libc ++ ABI

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Удаление вредоносного приложения C ++ может привести к выполнению произвольного кода.

Описание. Проблема использования после освобождения устранена путем улучшенного управления памятью.

CVE-2017-2441

картонный

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Человек с физическим доступом к устройству iOS может прочитать монтажную панель

Описание. Картон был зашифрован ключом, защищенным только UID оборудования. Эта проблема была решена путем шифрования монтажной панели ключом, защищенным UID оборудования и паролем пользователя.

CVE-2017-2399

Телефон

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Стороннее приложение может инициировать телефонный звонок без участия пользователя.

Описание: в iOS существовала проблема, позволяющая звонить без запроса. Эта проблема была решена путем запроса пользователя для подтверждения инициирования вызова.

CVE-2017-2484

профили

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Злоумышленник может использовать слабые места криптографического алгоритма DES.

Описание. В клиент SCEP была добавлена поддержка криптографического алгоритма 3DES, а DES был признан устаревшим.

CVE-2017-2380: анонимный исследователь

Беглый взгляд

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Нажатие на телефонную ссылку в документе PDF может вызвать вызов без запроса пользователя.

Описание: возникла проблема при проверке URL-адреса телефона перед началом звонков. Эта проблема была решена с добавлением запроса подтверждения.

CVE-2017-2404: Туан Ань Нго (Мельбурн, Австралия), Кристоф Неринг

Сафари

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Посещение вредоносного веб-сайта может привести к подделке адресной строки.

Описание. Проблема управления состоянием устранена путем отключения ввода текста до загрузки целевой страницы.

CVE-2017-2376: анонимный исследователь, Михал Залевски из Google Inc, Мунеаки Нисимура (nishimunea) из Recruit Technologies Co., Ltd., Крис Хлэди из Google Inc, анонимный исследователь, Юйян Чжоу из Tencent Security Platform Department (Security.tencent.com)

Сафари

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Локальный пользователь может обнаруживать веб-сайты, посещенные пользователем в режиме приватного просмотра.

Описание: в удалении SQLite возникла проблема. Проблема устранена путем улучшенной очистки SQLite.

CVE-2017-2384

Сафари

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к созданию листов проверки подлинности для произвольных веб-сайтов

Описание. При обработке HTTP-аутентификации существовала проблема с подделкой и отказом в обслуживании. Эта проблема была решена путем включения немодальных листов аутентификации HTTP.

CVE-2017-2389: ShenYeYinJiu из Tencent Security Response Center, TSRC

Сафари

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Посещение вредоносного веб-сайта путем нажатия на ссылку может привести к подделке пользовательского интерфейса.

Описание. При обработке запросов FaceTime существовала проблема подделки. Проблема устранена путем улучшенной проверки входных данных.

CVE-2017-2453: Xisigr из лаборатории Tuannt's Xuanwu (tencent.com)

Safari Reader

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Включение функции Safari Reader на вредоносной веб-странице может привести к универсальному межсайтовому скриптингу.

Описание. Множество проблем с проверкой было решено путем улучшенной очистки входных данных.

CVE-2017-2393: Эрлинг Эллингсен

SafariViewController

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Состояние кэша не синхронизируется должным образом между Safari и SafariViewController, когда пользователь очищает кэш Safari.

Описание: возникла проблема при очистке информации кэша Safari из SafariViewController. Проблема устранена путем улучшения обработки состояния кэша.

CVE-2017-2400: Abhinav Bansal of Zscaler, Inc.

Безопасность

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Проверка пустых подписей с помощью SecKeyRawVerify () может неожиданно завершиться успешно

Описание: возникла проблема с проверкой криптографических вызовов API. Проблема устранена путем улучшенной проверки параметров.

CVE-2017-2423: анонимный исследователь

Безопасность

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Злоумышленник с привилегированным положением в сети может захватывать или изменять данные в сеансах, защищенных SSL / TLS.

Описание: при определенных обстоятельствах Secure Transport не смог проверить подлинность пакетов OTR. Проблема устранена путем восстановления пропущенных шагов проверки.

CVE-2017-2448: Алекс Радоча из Longterm Security, Inc.

Безопасность

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Приложение может выполнять произвольный код с правами root.

Описание. Переполнение буфера устранено путем улучшенной проверки границ.

CVE-2017-2451: Алекс Радоча из Longterm Security, Inc.

Безопасность

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного сертификата x509 может привести к выполнению произвольного кода

Описание. При анализе сертификатов существовала проблема с повреждением памяти. Проблема устранена путем улучшенной проверки входных данных.

CVE-2017-2485: Александар Николич из Cisco Talos

Siri

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Siri может отображать содержимое текстовых сообщений, пока устройство заблокировано.

Описание. Недостаточная проблема блокировки устранена с помощью улучшенного управления состоянием.

CVE-2017-2452: Хантер Бирнс

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Перетаскивание вредоносной ссылки может привести к подделке закладок или выполнению произвольного кода.

Описание. При создании закладки существовала проблема с проверкой. Проблема устранена путем улучшенной проверки входных данных.

CVE-2017-2378: Xisigr из лаборатории Tuannt's Xuanwu (tencent.com)

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Посещение вредоносного веб-сайта может привести к подделке адресной строки.

Описание. Устранена противоречивая проблема пользовательского интерфейса с помощью улучшенного управления состоянием.

CVE-2017-2486: перерождение light4freedom

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к удалению данных из разных источников.

Описание. Проблема доступа к прототипу была устранена путем улучшенной обработки исключений.

CVE-2017-2386: Андре Баргулл

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к выполнению произвольного кода.

Описание. Множественные проблемы с повреждением памяти были устранены путем улучшенной проверки входных данных.

CVE-2017-2394: Apple

CVE-2017-2396: Apple

CVE-2016-9642: Густаво Грико

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к выполнению произвольного кода.

Описание. Множественные проблемы с повреждением памяти были устранены путем улучшенной обработки памяти.

CVE-2017-2395: Apple

CVE-2017-2454: Иван Фратрик из Google Project Zero

CVE-2017-2455: Иван Фратрик из Google Project Zero

CVE-2017-2457: локихардт из Google Project Zero

CVE-2017-2459: Иван Фратрик из Google Project Zero

CVE-2017-2460: Иван Фратрик из Google Project Zero

CVE-2017-2464: Чонхун Шин, Наталья Сильванович из Google Project Zero

CVE-2017-2465: Чжэн Хуан и Вэй Юань из лаборатории безопасности Baidu

CVE-2017-2466: Иван Фратрик из Google Project Zero

CVE-2017-2468: локихардт из Google Project Zero

CVE-2017-2469: локихардт из Google Project Zero

CVE-2017-2470: локихардт из Google Project Zero

CVE-2017-2476: Иван Фратрик из Google Project Zero

CVE-2017-2481: 0011 работа с инициативой Trend Micro Zero Day Initiative

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к выполнению произвольного кода.

Описание. Проблема путаницы типов устранена путем улучшенной обработки памяти.

CVE-2017-2415: Кай Кан из лаборатории Tuannt's Xuanwu (tentcent.com)

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к неожиданно неисполненной политике безопасности содержимого.

Описание. В Политике безопасности контента существовала проблема с доступом. Проблема устранена путем улучшенных ограничений доступа.

CVE-2017-2419: Николай Гродум из Cisco Systems

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к высокому потреблению памяти.

Описание. Проблема неконтролируемого потребления ресурсов была решена путем улучшенной обработки регулярных выражений.

CVE-2016-9643: Густаво Грико

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к раскрытию памяти процесса.

Описание. При обработке шейдеров OpenGL существовала проблема с раскрытием информации. Проблема устранена путем улучшенного управления памятью.

CVE-2017-2424: Пол Томсон (с помощью инструмента GLFuzz) из группы многоядерного программирования, Imperial College London

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к выполнению произвольного кода.

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-2433: Apple

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к удалению данных из разных источников.

Описание. При обработке загрузки страницы существовали многочисленные проблемы с проверкой. Эта проблема была решена с помощью улучшенной логики.

CVE-2017-2364: локихардт из Google Project Zero

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Вредоносный веб-сайт может удалить данные из разных источников.

Описание. При обработке загрузки страницы возникла проблема с проверкой. Эта проблема была решена с помощью улучшенной логики.

CVE-2017-2367: локихардт из Google Project Zero

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к универсальному межсайтовому скриптингу.

Описание: существовала логическая проблема при обработке объектов фрейма. Эта проблема была решена путем улучшения государственного управления.

CVE-2017-2445: локихардт из Google Project Zero

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к выполнению произвольного кода.

Описание. В обработке функций строгого режима существовала логическая проблема. Эта проблема была решена путем улучшения государственного управления.

CVE-2017-2446: Наталья Сильванович из Google Project Zero

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Посещение вредоносного веб-сайта может поставить под угрозу пользовательскую информацию

Описание. Проблема с повреждением памяти устранена путем улучшенной обработки памяти.

CVE-2017-2447: Наталья Сильванович из Google Project Zero

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к выполнению произвольного кода.

Описание. Проблема использования после освобождения устранена путем улучшенного управления памятью.

CVE-2017-2471: Иван Фратрик из Google Project Zero

WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к универсальному межсайтовому скриптингу.

Описание: в обработке кадров существовала логическая проблема. Эта проблема была решена путем улучшения государственного управления.

CVE-2017-2475: локихардт из Google Project Zero

Привязки JavaScript WebKit

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к удалению данных из разных источников.

Описание. При обработке загрузки страницы существовали многочисленные проблемы с проверкой. Эта проблема была решена с помощью улучшенной логики.

CVE-2017-2442: локихардт из Google Project Zero

WebKit Web Inspector

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Закрытие окна в режиме паузы в отладчике может привести к неожиданному завершению работы приложения.

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-2377: Вики Пфау

WebKit Web Inspector

Доступно для: iPhone 5 и новее, iPad 4-го поколения и новее, iPod touch 6-го поколения и новее

Воздействие. Обработка вредоносного веб-содержимого может привести к выполнению произвольного кода.

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-2405: Apple

В этом последнем серьезном обновлении Apple, скорее всего, сосредоточится на следующем основном выпуске iOS 11; несмотря на возможные непредвиденные проблемы с обновлением APFS. Мы, вероятно, увидим наш первый предварительный просмотр iOS 11 на ежегодной конференции разработчиков WWDC. Как я уже говорил ранее, я лично был доволен iOS, так как я сделал переход на iPhone. Платформа «просто работает», как и предполагалось, и стабильность поддерживалась с каждой версией ОС. Я уверен, что это изменится, так как мой iPhone стареет и более новые, более интересные функции начнут появляться в будущих версиях. Пока все хорошо.

Ваш опыт может быть противоположным, поэтому дайте нам знать, что вы думаете о новом обновлении. Есть скрытые камни, проблемы или улучшения производительности?

Следуйте нашему простому руководству, чтобы легко создать легкий для запоминания, но безопасный пароль.

Если вы уже являетесь абонентом Hulu (без рекламы) и хотите добавить комплекты Disney + и ESPN +, вы можете. Это немного ...

![Местные предприятия получают карты областей обслуживания с Google Адреса [groovyNews]](/f/6f7d69cf9b78a1a80f8fd349c39a0f31.png?width=288&height=384)